漏洞攻击?拦了!数据呢?丢了!

发布时间:2025-04-10 07:17分类: 无 浏览:241评论:0

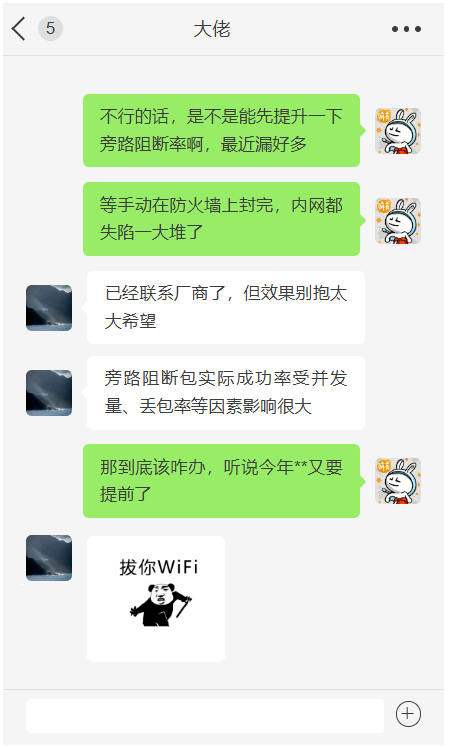

导读:最近老王遇到了一件怪事:明明旁路部署的IPS阻断了一次Nday,但还是泄露了数据。事情是这样的,近期有人频繁在非工作时间登录Zabbix,疑似账户失窃。在确认非本人操作后,老王排查...

最近老王遇到了一件怪事:明明旁路部署的IPS阻断了一次Nday,但还是泄露了数据。

图:攻击者以用户身份访问Grafana,查看HTML源代码后,在api_jsonrpc.php中得到Zabbix账户密码和URL

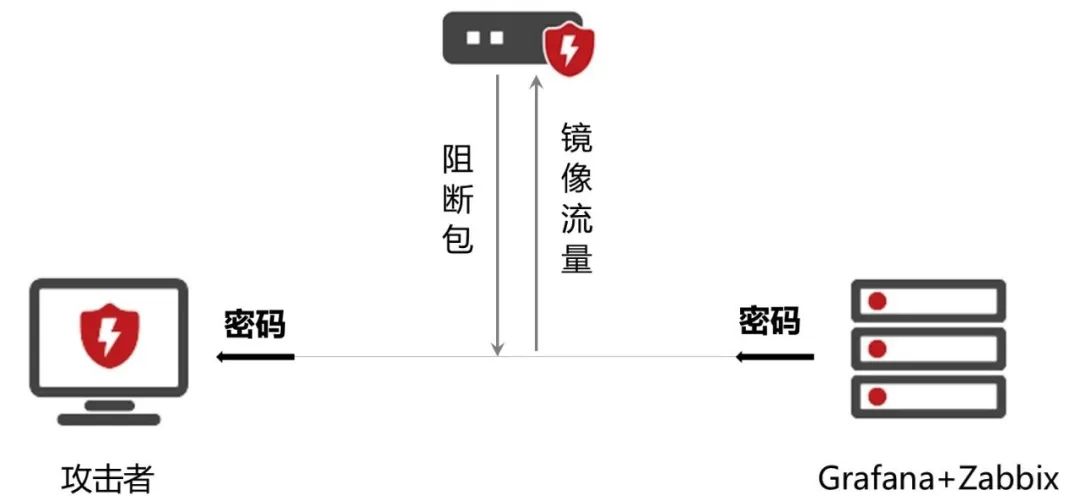

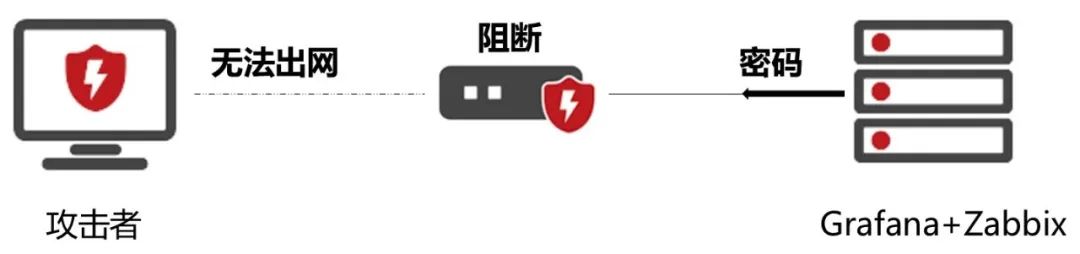

为什么旁路阻断无法阻断信息泄露类漏洞攻击?

对于许多信息泄露类漏洞攻击,由于入站请求并不具备明显特征,与正常访问类似,因此需要结合出站流量综合判断。

但旁路IPS是检测镜像流量,通过发送阻断包阻断攻击。这就导致阻断包生效时,实际数据已经返回给攻击者。因此即便成功阻断漏洞攻击,也无法阻止数据泄露。

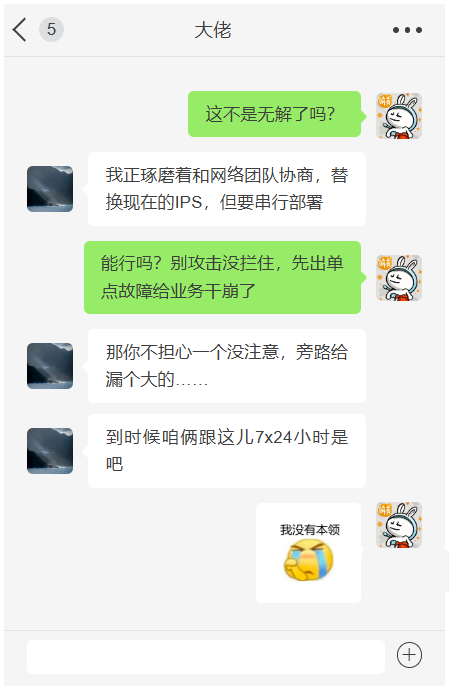

旁路阻断成功率不稳定,很难达到预期效果

旁路会失败、串行怕故障,边界防御怎么就那么难?

设备足够稳定,具备Bypass和HA,将单点故障影响降至最低。 检测足够精准,漏报、误报双低,不然串行也没啥用,反正都是防不住。

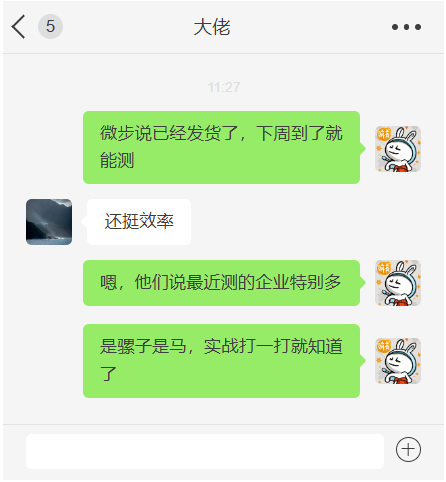

这也是老王他们想要替换传统IPS的根本原因。经过一番对比,最终选择了微步威胁防御系统OneSIG。

OneSIG通过串行接入在网络出口,可自动拦截90%以上的网络攻击,避免在常态化攻防演练和日常安全运营中,投入过量精力人工分析告警。

主-备备份和主-主负载两种模式的高可用 双机状态监测/配置对比 手动/自动主备切换

OneSIG误报率低至0.03%,且最大支持百万并发封禁。历年攻防演练期间,OneSIG单台设备最多封禁超过30万 IP/域名,没有一次误封。

如要试用微步OneSIG

标签:大数据

相关文章

- “与光同行,睿启未来”——睿创微纳2025届校园宣讲会&双选会第一阶段行程安排

- 智汇长安,赋能未来——和利时西安培训中心正式启动,开启工业智能化人才培养新篇章

- 探企云科安信|不只攻击面管理

- 视联网驱动算力应用深化,赋能多元领域提质增效

- 和利时成功入选国家2024年实数融合典型案例名单

- AI修炼手册:揭秘智慧社区的“无感江湖”

- 【邀您共赴】和利时闪耀2025工控网年会!硬核科技+实力奖项!

- 小米发烧友看过来→ Xiaomi 15系列 暨 小米澎湃OS 2 新品发布会,定档10月29日!

- 远光软件入选中国信通院“铸基计划”《高质量数字化转型技术解决方案集》

- 美团上线“明厨亮灶”专区,多举措全国推广“阳光厨房”

- 排行